Technique & sécurité expliquées en toute transparence

Microservices, auth Keycloak, HashiCorp Vault, 600+ REST-APIs ouvertes.

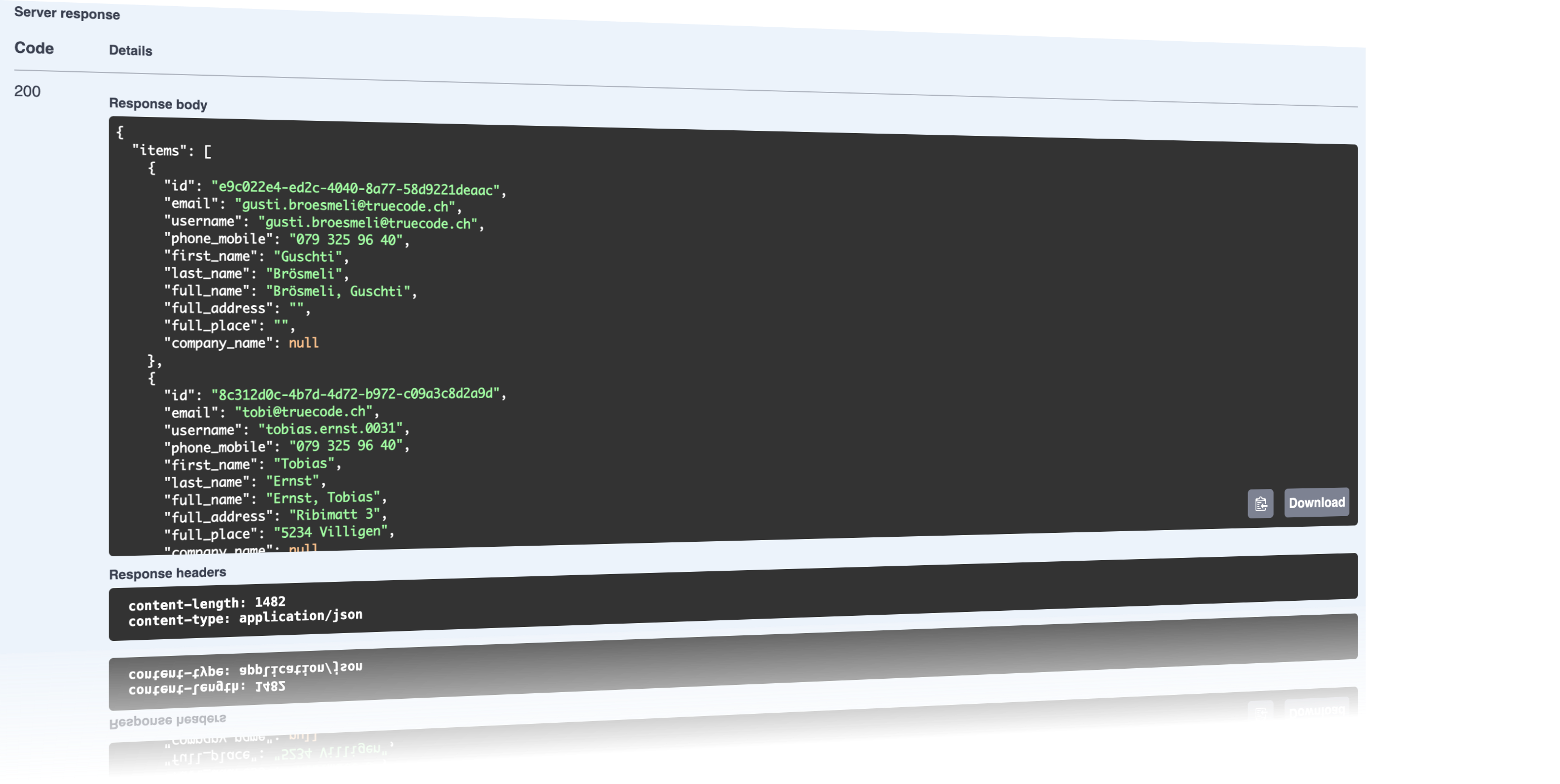

APIs ouvertes

600+ endpoints OpenAPI, Swagger UI, SDKs automatiques pour Python, TypeScript et Swift.

Architecture microservices moderne

Microservices sur Kubernetes, Kafka pour les events, PostgreSQL par module. La même architecture que pour des produits SaaS avec des millions d'utilisateurs.

Utilisée au quotidien par nous-mêmes

On utilise notre propre plateforme tous les jours dans l'équipe, au quotidien, pour les tableaux de projet, la documentation et la coordination interne. Les bugs, on les voit en premier ; les fonctionnalités naissent de vrais pain points plutôt que de réunions produit.

Recommandé par

Les réponses aux questions techniques typiques

Les membres du club à l'aise avec l'IT posent des questions techniques avant de recommander une plateforme : où sont les données ? Quelles sauvegardes existent ? Comment se fait l'authentification ? Est-ce qu'on peut en sortir sans lock-in ?

DigitalMembers fonctionne en architecture microservices sur Kubernetes dans des centres de données Hetzner dans l'UE, avec Keycloak pour l'auth, des secrets dans HashiCorp Vault, des sauvegardes deux fois par jour, et du monitoring via Sentry. Toutes les données sont exportables via 600+ endpoints REST et des webhooks.

600+ REST-APIs avec Swagger & SDKs automatiques

Plus de 600 endpoints REST selon le standard OpenAPI, consultables via Swagger UI, avec des SDK générés pour Python, TypeScript et Swift. Des intégrations sur mesure en quelques heures, pas en semaines.

Webhooks, suivi en direct pour Drive, calendrier, e-mail et courriers

Drive, Google Calendar, SendGrid et Printerless signalent les changements en quelques secondes : e-mails ouverts, clics, courriers distribués. Les webhooks sont signés, les événements manqués sont renvoyés.

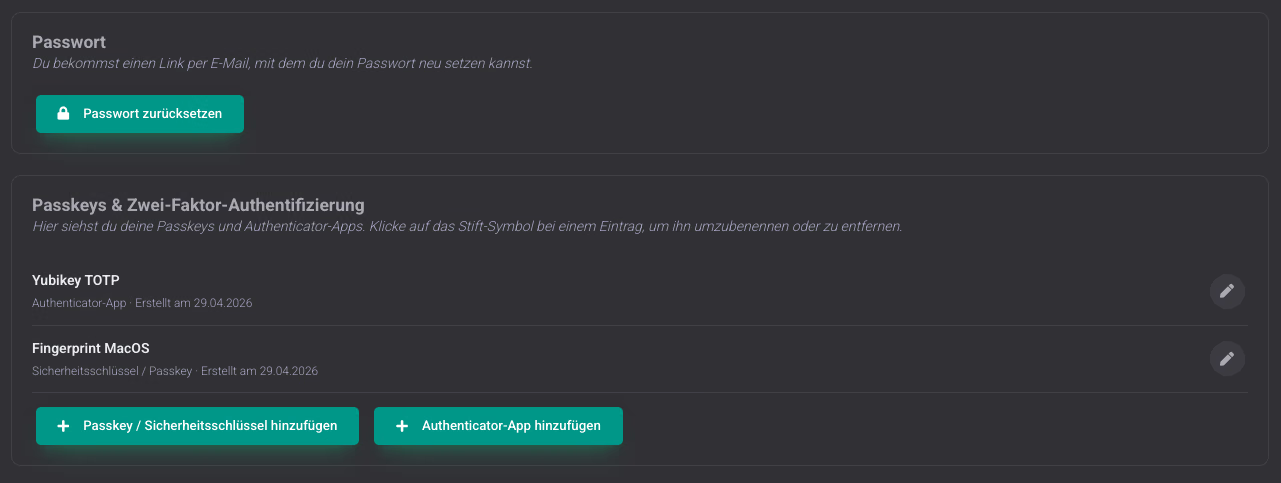

Keycloak, serveur central de login & d'autorisations

Keycloak pour le login, le SSO et les rôles. Standards OAuth 2.0, OIDC, PKCE, Magic Login, SAML. Connexion à deux facteurs via app TOTP (Google Authenticator, Authy), clés de sécurité FIDO2/WebAuthn et passkeys. Les rôles sont strictement séparés par club.

Eventstreaming avec Apache Kafka

Environ 15 microservices autonomes, chacun avec sa propre base de données, sa propre API et son propre rythme de release. Si l’un tombe, les autres continuent de tourner. Asynchrone via Apache Kafka, synchrone via REST. Chaque microservice ne tourne pas comme un seul processus, mais comme un groupe de déploiements spécialisés : un pour les requêtes HTTP depuis le navigateur (ASGI), d’autres pour traiter des flux d’événements spécifiques depuis Kafka. Au total, des centaines de petits processus tournent en parallèle, chacun scalable indépendamment. Environ 80 % des workloads tournent en arrière-plan, basés sur des événements, ce qui permet à l’interface utilisateur de rester réactive même lors des pics de charge.

HashiCorp Vault, secrets chiffrés

Les tokens API, les accès SMTP et les secrets OAuth sont stockés de manière chiffrée dans HashiCorp Vault sur un serveur renforcé, pas dans les bases de données de l’app. Chiffrement en transit et au repos inclus.

Hébergement dans l’UE, compatible RGPD & nLPD

Cluster Kubernetes dans des centres de données Hetzner dans l'UE, avec point-in-time-recovery sur PostgreSQL et des sauvegardes deux fois par jour. Conforme au RGPD et à la nLPD.

Audit-log. En cas d’urgence, traçable à la minute près

Chaque action liée à la sécurité (login, accès, export, suppression) est journalisée avec qui, quand, quoi, IP et résultat. Pour les réviseurs, les demandes d’accès liées à la protection des données et les logins suspects. Les entrées sont automatiquement supprimées après trois mois, pour des raisons de protection des données.

Tests, monitoring & security review annuel

Tests unitaires et d'intégration par service contre de vraies bases de données, CI avec linting, type-checking et security scans. La production est surveillée via Sentry. En plus, un security review externe annuel de l'ensemble de la plateforme.

Error-tracking avec Sentry, dans l’UE

Les logs d’erreurs et les données de performance passent par Sentry, hébergé dans l’UE. Comme ça, on détecte les problèmes en production en quelques minutes.

Analytics respectueuses de la vie privée avec Matomo

Pas de Google Analytics, pas de Facebook Pixel, pas de cookies de tracking de tiers. Les métriques d’utilisation passent exclusivement par notre instance Matomo self-hosted sur une infrastructure UE, anonymisées et utilisées uniquement pour l’amélioration interne du produit.

Politique de rétention, logs et données d’envoi

Les détails de l’audit-log sont agrégés après 3 mois en statistiques journalières, puis les entrées individuelles sont supprimées. Les données d’envoi (tracking e-mail, journaux de courrier, statut SMS) suivent la politique de rétention des données, par défaut deux ans, configurable par club. Moins de stockage de données, moins de risques, une conformité claire à la LPD et au RGPD. Détails dans notre déclaration de protection des données et nos CGV.

Notre stack technologique

Python, Vue, PostgreSQL, Redis, Keycloak, HashiCorp Vault, Nginx, MinIO (S3), Kubernetes et GitLab self-hosted. Des briques éprouvées avec une grande communauté, que nous utilisons consciemment au lieu de réinventer la roue.

Questions fréquentes

Un logiciel que tu comprends et auquel tu fais confiance

De la transparence plutôt que de la magie. Chaque endpoint, chaque base de données, chaque chiffrement est documenté.

Essayer gratuitement