Tecnologia & sicurezza spiegate con trasparenza

Microservizi, auth Keycloak, HashiCorp Vault, 600+ REST-API aperte.

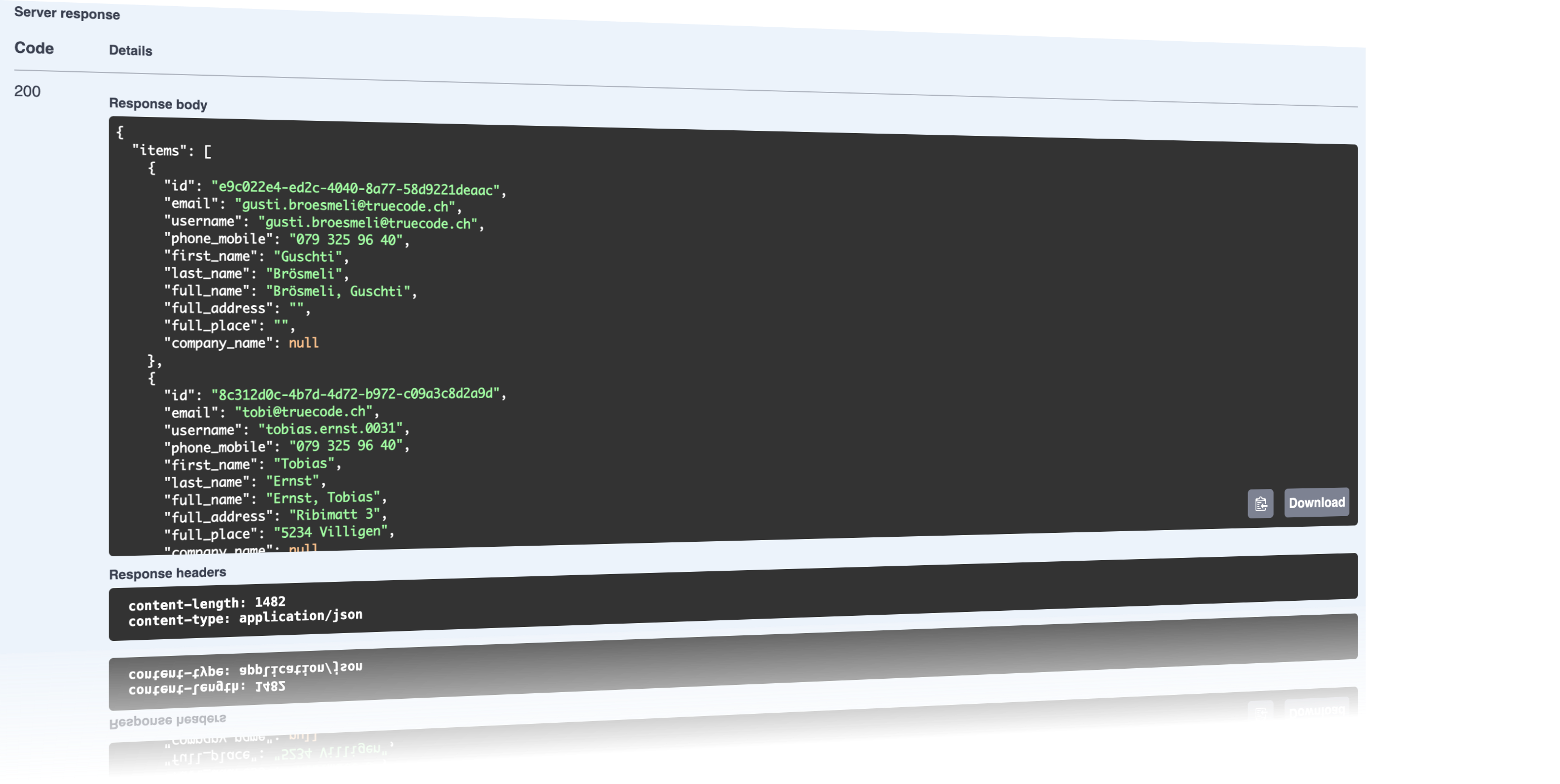

API aperte

600+ endpoint OpenAPI, Swagger UI, SDK automatici per Python, TypeScript e Swift.

Architettura microservizi moderna

Microservizi su Kubernetes, Kafka per gli eventi, PostgreSQL per ogni modulo. La stessa architettura dei prodotti SaaS con milioni di utenti.

In uso ogni giorno da noi

Usiamo la nostra piattaforma ogni giorno nel lavoro di team per board di progetto, documentazione e coordinamento interno. I bug li notiamo per primi, e le feature nascono da problemi reali invece che da meeting di prodotto.

Consigliato da

Le risposte alle tipiche domande tecniche

I membri del club con affinità IT fanno domande tecniche prima di consigliare una piattaforma: dove stanno i dati? Che backup ci sono? Come funziona l’autenticazione? Si può uscire senza lock-in?

DigitalMembers gira con un’architettura a microservizi su Kubernetes in data center UE presso Hetzner, con Keycloak per l’auth, segreti in HashiCorp Vault, backup due volte al giorno, monitoring via Sentry. Tutti i dati sono esportabili tramite 600+ endpoint REST e webhook.

600+ REST-API con Swagger e SDK automatici

Oltre 600 endpoint REST secondo lo standard OpenAPI, consultabili tramite Swagger UI, con SDK generati per Python, TypeScript e Swift. Le integrazioni personalizzate si realizzano in ore, non in settimane.

Webhook, live tracking per Drive, calendario, e-mail e lettere

Drive, Google Calendar, SendGrid e Printerless segnalano le modifiche in pochi secondi: email aperte, clic, lettere recapitate. I webhook sono firmati e gli eventi persi vengono recuperati.

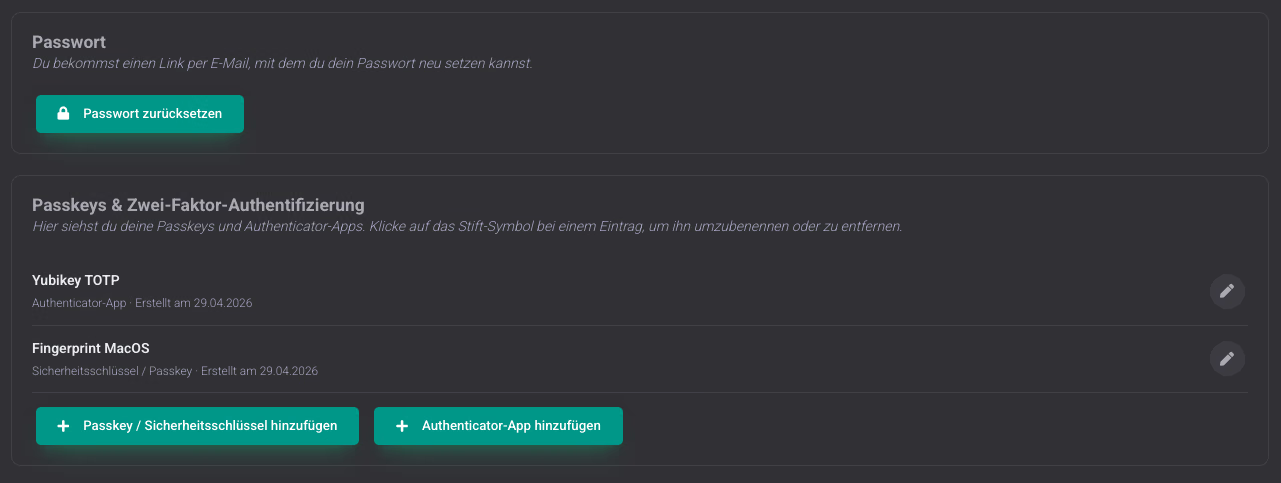

Keycloak, login centrale & server di autorizzazione

Keycloak per login, SSO e ruoli. Standard OAuth 2.0, OIDC, PKCE, Magic Login, SAML. Login a due fattori via app TOTP (Google Authenticator, Authy), chiavi di sicurezza FIDO2/WebAuthn e passkey. Ruoli per ogni club separati in modo rigoroso.

Event streaming con Apache Kafka

Circa 15 microservizi indipendenti, ognuno con il proprio database, la propria API, la propria cadenza di rilascio. Se uno si guasta, gli altri continuano a funzionare. Asincrono tramite Apache Kafka, sincrono tramite REST. Ogni microservizio non gira come un unico processo, ma come un gruppo di deployment specializzati: uno per le richieste HTTP dal browser (ASGI), altri per l’elaborazione dei singoli flussi di eventi da Kafka. In totale girano così centinaia di piccoli processi in parallelo, ognuno scalabile in modo indipendente. Circa l’80% dei workload gira in background in modo event-driven, e l’interfaccia utente resta reattiva anche in caso di picchi di carico.

HashiCorp Vault, secrets cifrati

I token API, gli accessi SMTP e gli OAuth secrets sono archiviati in modo cifrato in HashiCorp Vault su un server rinforzato, non nei database dell’app. Cifratura in transito e a riposo inclusa.

Hosting nell'UE, compatibile con GDPR & nDSG

Cluster Kubernetes nei data center Hetzner nell’UE, con point-in-time recovery su PostgreSQL e backup due volte al giorno. Conforme a GDPR e nDSG.

Audit log. Tracciabile fino al minuto in caso di emergenza

Ogni azione rilevante per la sicurezza (login, accesso, export, cancellazione) viene registrata con chi, quando, cosa, IP e risultato. Per revisori, richieste di accesso ai dati e login sospetti. Le voci vengono eliminate automaticamente dopo tre mesi, per motivi di protezione dei dati.

Test, monitoring & security review annuale

Test unitari e di integrazione per ogni servizio contro database reali, CI con linting, type checking e security scan. Produzione monitorata via Sentry. In più, un security review esterno annuale dell’intera piattaforma.

Error tracking con Sentry, nell’UE

I log degli errori e i dati di performance passano tramite Sentry, ospitato nell’UE. Così individuiamo i problemi in produzione nel giro di pochi minuti.

Analytics privacy-friendly con Matomo

Niente Google Analytics, niente Facebook Pixel, niente cookie di tracking di terze parti. Le metriche d’uso passano esclusivamente dalla nostra istanza Matomo self-hosted su infrastruttura UE, anonimizzate e usate solo per miglioramenti interni del prodotto.

Retention policy, log e dati di invio

I dettagli dell’audit log vengono aggregati in statistiche giornaliere dopo 3 mesi, e le singole voci vengono eliminate. I dati di invio (tracking e-mail, protocolli lettere, stato SMS) seguono la data retention policy: di default due anni, configurabile per ogni associazione. Meno conservazione dei dati, meno rischio, compliance chiara con DSG e GDPR. Dettagli nella nostra informativa sulla privacy e nelle CG.

Il nostro stack tecnologico

Python, Vue, PostgreSQL, Redis, Keycloak, HashiCorp Vault, Nginx, MinIO (S3), Kubernetes e GitLab self-hosted. Componenti collaudati con una grande community, che usiamo consapevolmente invece di reinventare la ruota.

Domande frequenti

Software che capisci e di cui ti fidi

Trasparenza invece di magia. Ogni endpoint, ogni database, ogni cifratura è documentata.

Prova gratis